|

·Интересное и полезное в Инете и Рунете

|

|

|

|

*** Веб-мастеру, обдумывающему веб-житье, Решающему, свой веб-сайт разместить где, Я скажу: «Размести его на PeterHost.ru!» – об этом не придется тебе! |

|

|

|

|

|

|

English version

***

…Намедни, занимаясь лечением зараженного ПК, встретился со старым знакомцем – Recycled.exe (XP-***.EXE, ЎЎЎЎЎЎ).

Впервые с Recycled.exe автор статьи повстречался в ноябре 2008 г., – тогда размер исполняемого файла вируса был больше (1 260 511 байт), и связаться он пытался с другим веб-ресурсом (также китайским).

Был слегка удивлен, проследив источник заражения: компьютер был заражен посредством карты памяти цифрового фотоаппарата Sony.

Кстати, на зараженном ПК был установлен лицензионный антивирус с актуальными базами (не буду называть, какой, поскольку, – во-первых, этот антивирус входит в пятерку brand-name-антивирусов, во-вторых, такое может случиться с любым антивирусом, в-третьих, в коллекции автора статьи хранятся – среди прочих – два десятка вирусов, которые не идентифицируются ни одним (!) антивирусом…).

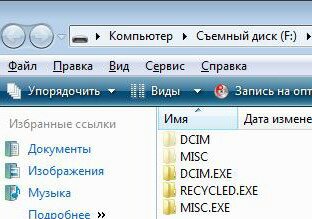

Штатные каталоги карты памяти – DCIM (в который цифровой фотоаппарат Sony «складывает» снимки) и MISC – были скрыты, вместо них были созданы каталоги DCIM.EXE и MISC.EXE, содержащие одноименные копии вируса, кроме того в корневой директории была создана еще одна копия исполняемого файла вируса – RECYCLED.EXE:

Исследование показало, что вирус является трояном с характерными признаками сетевого червя. Вирус написан на C++. Предназначен для 32-битной платформы ОС Windows с процессором x86. Осуществляет импорт системных библиотек: kernel32, USER32.DLL.

Вирус – резидентный, на зараженном ПК он грузится вместе с операционной системой и постоянно присутствует в оперативной памяти.

Родина вируса – Китай.

Распространяется вирус посредством Глобальной, локальных и P2P-сетей, а также с помощью съемных носителей (в том числе – флешек и карт памяти цифровых фотоаппаратов и плееров).

***

Деструктивные действия вируса

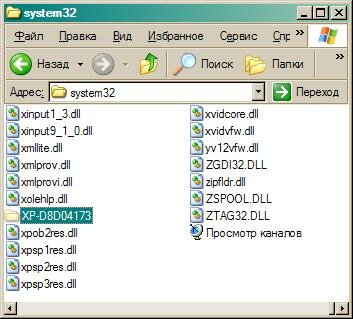

При заражении системы вирус копирует свой исполняемый файл в каталог \WINDOWS\system32\ под именем XP-********.EXE (1 252 319 байт; имеет атрибуты Скрытый, Системный, Только чтение; имя вируса – после префикса XP – состоит из 8-значного набора случайных цифр и букв латинского алфавита);

– в целях маскировки – ведь по умолчанию расширения файлов не отображаются – значком исполняемого файла вируса выбран стандартный значок, применяемый для папок;

– ярлык объекта C:\WINDOWS\system32\XP-********.EXE помещается в папку Автозагрузка;

– в каталоге \WINDOWS\system32\создаются файлы og.dll (692 байта; имеет атрибуты Скрытый, Системный, Только чтение) и og.edt (512 байт; имеет атрибуты Скрытый, Системный, Только чтение);

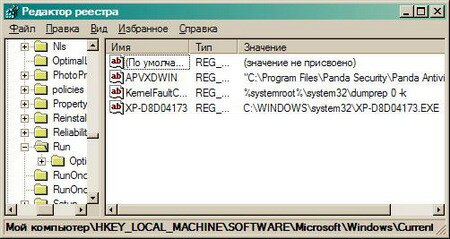

– в разделе Реестра

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] вирус создает строковый (REG_SZ) параметр XP-******** со значением C:\WINDOWS\system32\XP-********.EXE;

– в разделе Реестра

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\

Explorer\UserAssist\{75048700-EF1F-11D0-9888-006097DEACF9}\Count] вирус создает двоичный (REG_BINARY) параметр

HRZR_EHACVQY:%pfvqy2%\Автозагрузка\ЎЎЎЎЎЎ.yax;

– в разделе Реестра

[HKEY_USERS\S-1-5-21-789336058-436374069-842925246-500\

Software\Microsoft\Windows\CurrentVersion\Explorer\UserAssist\

{75048700-EF1F-11D0-9888-006097DEACF9}\Count] вирус создает двоичный (REG_BINARY) параметр HRZR_EHACVQY:%pfvqy2%\Автозагрузка\ЎЎЎЎЎЎ.yax;

– в папке \Temp\ вирус создает каталог E_4, содержащий файлы: com.run (266 240 байт), eAPI.fne (323 584 байт), krnln.fnr (1 097 728 байт), shell.fne (40 960 байт), dp1.fne (114 688 байт), internet.fne (184 320 байт), RegEx.fnr (217 088 байт; копия файла создается в каталоге \WINDOWS\system32), spec.fne (69 632 байт);

– эти файлы являются трояном-дроппером, который – при открытом соединении с Интернетом – непрерывно обращается к ресурсу www.yeanqin.com/ul.htm, генерируя ощутимый паразитный трафик (доменное имя YEANQIN.COM зарегистрировано за китайским хостинг-провайдером XIN NET TECHNOLOGY CORPORATION);

– по адресу www.yeanqin.com/ul.htm расположен обфусцированный сниппет:

drgurl{144,203,3,6,193,101,128,13,250,134,104,116,161,192,40,11,178,196,184,75,

135,160,205,44,145,196,118,40,22,40,90,12,136,238,59,48,129,19,148,72,250,134,

104,116,161,192,40,11,183,15,37,25,241,102,145,170,145,196,118,40,22,40,90,12,

220,169,136,239,204,203,153,92,250,134,104,116,161,192,40,11,151,55,7,108,209,

151,73,227,178,178,207,234,131,214,99,19,151,169,83,58,187,254,84,180,57,111,255,

217,242,34,248,197,101,116,204,254,80,26,136,205,255,229,66,186,67,9,138,88,123,

73,191,16,177,50,186,78,115,233,0,164,136,254,36,166,158,156,9,139,50,199,120,151,

22,135,252,77,39,1,252,8,247,148,176,4,201,193,66,154,1,113,6,226,192,147,127,137};

– при подключении к ПК съемных носителей вирус – под именем RECYCLED.EXE (1 252 319 байт; имеет атрибуты Скрытый, Системный, Только чтение) – создает свою копию в корневом каталоге съемного носителя;

– после этого вирус скрывает папки корневого каталога (присваивая им атрибуты Скрытый, Системный, Только чтение), а вместо них создает одноименные копии – <Имя_папки>.exe – исполняемого файла вируса (в целях маскировки значком исполняемого файла вируса выбран стандартный значок, применяемый для папок);

– для обеспечения автозапуска вируса в корневом каталоге съемного носителя создается файл autorun.inf (152 байт);

– содержимое файла autorun.inf:

[AutoRun]

open=Recycled.exe

shell\1=ґтїЄ(&O)

shell\1\Command=Recycled.exe

shell\2\=дЇАА(&B)

shell\2\Command=Recycled.exe

shellexecute=Recycled.exe

– …

***

Как ликвидировать вирус и устранить последствия вирусной атаки

– отключитесь от Интернета и от локальной сети;

– запустите Диспетчер задач (любым способом – например, с помощью Ctrl+Alt+Del, или с помощью Пуск –> Выполнить… –> taskmgr –> OK);

– в окне Диспетчера Задач откройте вкладку Процессы;

– выгрузите из памяти исполняемый файл вируса XP-********.EXE;

– закройте Диспетчер задач;

– в каталоге \WINDOWS\system32\ удалите исполняемый файл вируса

XP-********.EXE;

– в каталоге \WINDOWS\system32\удалите файлы og.dll, og.edt и RegEx.fnr;

– в каталоге \Temp\ удалите каталог E_4 (вместе с содержимым);

– в каталоге Автозагрузка (Пуск –> Программы –> Автозагрузка) удалите ярлык ЎЎЎЎЎЎ;

– запустите Редактор реестра Windows:

• Windows XP: нажмите Пуск –> Выполнить… –> regedit –> OK;

• Windows Vista: нажмите Пуск, в текстовое поле Начать поиск (в Windows 7 – Найти программы и файлы) введите regedit;

– в появившемся перечне нажмите правой кнопкой мыши regedit.exe;

– из контекстного меню выберите Запуск от имени администратора;

– введите пароль, если появится соответствующий запрос;

– в открывшемся окне Редактор реестра откройте раздел

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run];

– удалите строковый (REG_SZ) параметр XP-******** со значением C:\WINDOWS\system32\XP-********.EXE;

– в разделе Реестра

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\

Explorer\UserAssist\{75048700-EF1F-11D0-9888-006097DEACF9}\Count] удалите двоичный (REG_BINARY) параметр

HRZR_EHACVQY:%pfvqy2%\Автозагрузка\ЎЎЎЎЎЎ.yax;

– в разделе Реестра

[HKEY_USERS\S-1-5-21-789336058-436374069-842925246-500\

Software\Microsoft\Windows\CurrentVersion\Explorer\UserAssist\

{75048700-EF1F-11D0-9888-006097DEACF9}\Count] удалите двоичный (REG_BINARY) параметр HRZR_EHACVQY:%pfvqy2%\Автозагрузка\ЎЎЎЎЎЎ.yax;

– закройте Редактор реестра;

– для предотвращения повторного самозаражения системы отключите восстановление системы (или вручную очистите папку System Volume Information);

– при необходимости, с помощью соответствующего reg-файла (Windows XP, Windows Vista, Windows 7) восстановите загрузку в Безопасном режиме;

– нажмите Пуск –> Выполнить… –> в поле Открыть введите regsvr32 /i shell32.dll –> OK;

– появится окно RegSvr32 с сообщением «DllRegisterServer and DllInstall в shell32.dll завершено успешно», нажмите OK;

– в автономном режиме (не подключаясь к Интернету!) запустите веб-браузер;

– очистите кэш интернет-файлов;

– при необходимости измените стартовую страницу веб-браузера на первоначальную;

– при необходимости восстановите оригинальный hosts-файл;

– перезагрузите ПК;

– включите восстановление системы;

– просканируйте систему антивирусом со свежими базами;

– для предотвращения автозапуска вирусов со съемных носителей отключите службу Определение оборудования оболочки;

– если ваши съемные диски (флешки) перестали открываться в Проводнике Windows, в разделе Реестра

[HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2\<Буква_диска>] удалите подраздел Shell.

***

Следует отметить, что мастерство вирусописателей неуклонно растет, соответственно, растет и «качество» компьютерных вирусов. Вирусы совершенствуются – мутируют и эволюционируют.

Кстати, видовое деление вирусов уже не актуально, так как не отражает реального положения дел, – современные вирусы, как правило, многофункциональны, – их можно считать, например, и троянами, и сетевыми червями (неспроста один и тот же вирус различные антивирусы определяют по-разному – Autoruner, Dropper, Patcher, Trojan, Worm…).

Примечания

1. Внимание! Будьте осторожны при манипуляциях с Реестром! Некорректное использование Редактора реестра может привести к возникновению серьезных неполадок, вплоть до переустановки операционной системы!

2. Помните, что предупредить легче, чем лечить! Пользуйтесь брандмауэрами и надежными антивирусными программами с регулярно (не менее одного раза в неделю!) обновляемыми базами.

3. Почаще делайте резервное копирование важной информации (см. Как избежать утраты информации?).

4. Отключите автозапуск компакт-дисков, съемных дисков и флешек (см. Windows: как отключить автозапуск компакт-дисков, съемных дисков и флешек?).

5. Вопреки заверениям разработчиков антивирусов, ни один антивирус не устранит последствия вирусной атаки, – это нужно сделать вручную!..

Валерий Сидоров

***

• Что делать, если появляется сообщение «Диспетчер задач отключен администратором»?

• Что делать, если недоступен пункт меню «Свойства папки»?

• Что делать, если появляется сообщение «Редактирование реестра запрещено администратором системы»?

• Что делать, если после лечения от вирусов не открывается флешка?

• Как устранить последствия вирусной атаки?

• Windows: как отобразить скрытые файлы и папки?

• Windows: как предотвратить автозапуск вирусов, использующих файл autorun.inf?

• Очередной Trojan-Dropper, или Дело о загадочной папке E_4

English version

|

• SAPE.RU – покупка и продажа ссылок |

|

|