|

|

·ВКонтакте

·SAPE.RU – покупка и продажа ссылок

·Аксессуары для сотовых телефонов |

|

|

|

|

| Твиты пользователя @oldnetler |

|

|

| English version | Распечатать |

***

13 апреля 2010 г. в The Register была опубликована заметка Кевина Мэрфи (Kevin Murphy) «Will DNSSEC kill your internet?» («DNSSEC убьет ваш Интернет?»).

Интернет-пользователи рискуют утратить доступ в Глобальную Сеть 5 мая 2010 г., – в этот день Служба доменных имен Интернета (DNS) переходит на новый, более безопасный протокол – DNSSEC.

Ожидается, что для большинства пользователей переход на DNSSEC пройдет гладко, однако пользователи некорректно настроенных брандмауэров, а также те, кто пользуется услугами ненадежных провайдеров, могут утратить доступ ко многим сайтам и веб-сервисам.

Что такое DNSSEC?

DNSSEC добавляет цифровые подписи к обычным запросам DNS, – это в значительной степени уменьшает риск стать жертвой сетевых атак (man-in-the-middle attacks), связанных с подменой информации в кэшах DNS-серверов. Например, в июле 2008 г. эксплоит Камински (Kaminsky exploit) вызвал широко распространенную панику.

В настоящее время новый протокол осторожно внедряется в корневые DNS-серверы Глобальной Сети. В мае, когда DNSSEC будет внедрен на всех 13 корневых DNS-серверах, пользователи, осуществляющие интернет-доступ через брандмауэры и провайдеров, настройки которых несовместимы с новым протоколом, не смогут загружать сайты и пользоваться электронной почтой.

Почему? Дело в том, что традиционный DNS-трафик использует протокол UDP, более быстрый, чем TCP. При этом UDP-пакеты – небольшие, до 512 байт. Сетевые устройства сконфигурированы таким образом, что UDP-пакеты размером свыше 512 байт отвергаются как взломанные или злонамеренные.

Размер пакетов протокола DNSSEC намного превышает 512 байт, поэтому с 5 мая могут начаться проблемы у многих пользователей.

Кит Митчелл (Keith Mitchell), руководитель технического отдела оператора корневого сервера Internet Systems Consortium, считает, что эти проблемы в большей мере коснутся крупных предприятий с разветвленными сетями: «Большинство брандмауэров и другого промежуточного оборудования настроены в расчете на UDP-пакеты размером до 512 байт. Несколько раз в месяц мы получаем сообщения о подобных проблемах…».

При возникновении таких проблем сетевые устройства будут перенаправлять часть трафика по протоколу TCP, – но это приведет к значительному росту трафика и аппаратных ресурсов.

Кроме того, Митчелл обеспокоен тем, что некоторые провайдеры перезаписывают DNS-запросы, проходящие через их сети. Это делается для перенаправления пользователей, когда они запрашивают несуществующие ресурсы. В Китае это делается для запрета доступа к запрещенным сайтам.

Митчелл считает, что решение проблемы – применить Расширение устройств для DNS (Extension Mechanisms for DNS, EDNS0), стандарт IETF 10-летней давности, который до сих пор еще не внедрен повсеместно. Чтобы избежать проблем с переходом на DNSSEC, Митчелл настоятельно рекомендует интернет-провайдерам и предприятиям проверить, поддерживают ли их сетевые устройства стандарт EDNS0.

***

Как протестировать DNS-сервер на соответствие DNSSEC

Зайдите на страницу Testing your resolver for DNS reply size issues – RIPE Labs;

– скачайте и запустите файл replysizetest-1.1.jar (632КБ; прямая ссылка для скачивания – http://labs.ripe.net/sites/default/files/replysizetest-1.1.jar);

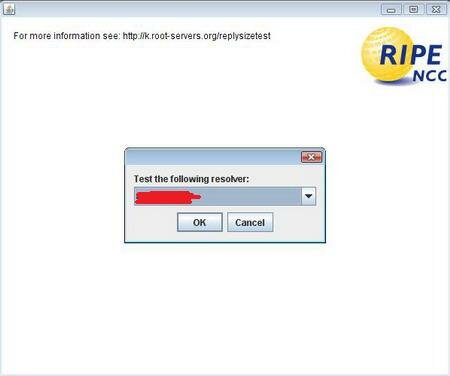

– в следующем окне в выпадающем списке Test the following resolver будет указан адрес DNS-сервера из ваших сетевых настроек (вы можете внести другой адрес DNS-сервера для тестирования), нажмите OK;

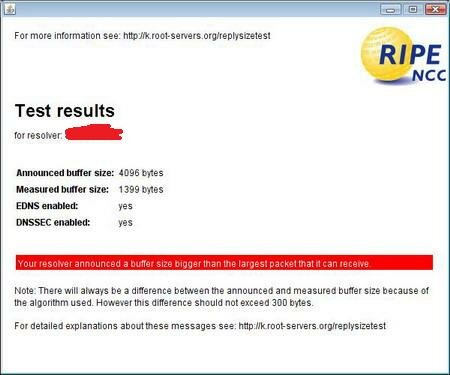

– в следующем окне Test results ознакомьтесь с результатами (здесь Announced buffer size – заявленный размер буфера; Measured buffer size – реальный размер буфера, полученный в результате тестирования. Заключение тестирования будет помещено в цветную рамку: зеленый цвет – никаких проблем, желтый – возможны небольшие проблемы, красный – возможны серьезные проблемы).

Например, тестирование DNS-сервера интернет-провайдера Сахателеком показывает, что при переходе на DNSSEC возможны серьезные проблемы: Your resolver announced a buffer size bigger than the largest packet that it can receive (Ваш распознаватель DNS-имен заявил размер буфера больше, чем самый крупный пакет, который он может принять):

Примечания

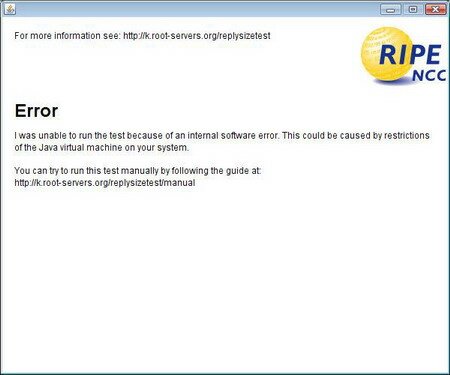

1. Если при попытке протестировать DNS-сервер вы получаете окно с сообщением Error, вероятно, на вашем ПК не установлена Java Virtual Machine (Виртуальная машина Java):

2. DNS (англ. аббревиатура от Domain Name System) – Служба доменных имен. Устанавливает соответствие между числовыми IP-адресами и текстовыми именами).

3. DNS (англ. аббревиатура от Domain Name Server) – сервер доменных имен; служебный компьютер локальной или Глобальной сети, переводящий имена компьютеров в доменных записях в IP-адреса.

4. UDP (англ. аббревиатура от User Data Protocol) – пользовательский протокол данных.

5. TCP (англ. аббревиатура от Transmission Control Protocol) – протокол управления передачей. Основной протокол транспортного и сеансового уровней в наборе интернет-протоколов, обеспечивающий надежные потоки.

6. IETF (англ. аббревиатура от Internet Engineering Task Force) – «проблемная» группа проектирования Интернета, отвечающая за решение инженерных задач при внедрении интернет-стандартов.

Валерий Сидоров

***

• Что такое Java Virtual Machine, или Джава – это вам не Ява!..

• Apple = iСтив + iPod + iPhone + iPad + iTunes + iMac + …

• Apps for iPad, iPhone, iPod touch…