|

|

|

|

|

***

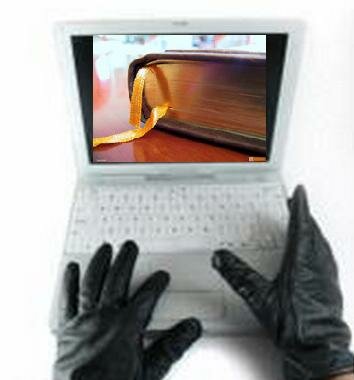

Что такое «закладки»

Закладками в сфере ИКТ принято называть скрытые (недокументированные) возможности в программном и аппаратном обеспечении персональных компьютеров и периферийного оборудования, позволяющие осуществлять скрытый несанкционированный доступ к ресурсам системы (как правило, посредством локальной или Глобальной сети). То есть, основное предназначение закладок – обеспечить несанкционированный доступ к конфиденциальной информации.

Как происходит внедрение программной закладки

При внедрении/активизации программной закладки злоумышленник, как правило, использует:

– недокументированные возможности;

– «дыры» в программном обеспечении;

– несоблюдение политики безопасности;

– халатность пользователей;

– внедрение инсайдеров;

– …

Для своего внедрения в систему и дальнейшего функционирования программные закладки могут использовать вирусы (закладки вирусного типа) и шпионские программы (например, клавиатурные шпионы – кейлоггеры). Именно поэтому закладки иногда называют программами-шпионами.

В чем опасность программной закладки

Если программная закладка написана грамотно, то после того, как она внедрена в систему, обнаружить ее стандартными средствами администрирования очень трудно, поэтому она может функционировать неограниченно долгое время, – и на протяжении всего этого времени внедривший ее злоумышленник имеет практически неограниченный доступ к системным ресурсам.

Закладки могут наносить ущерб как отдельным пользователям и компаниям, так и целым государствам, например, ставя под угрозу обороноспособность страны.

Приведем простой пример – военный конфликт в Персидском заливе. При проведении многонациональными силами операции «Буря в пустыне» система ПВО Ирака оказалась заблокированной по неизвестной причине. В результате иракская сторона была вынуждена оставить без ответа бомбовые удары по своей территории. Специалисты уверены, что ЭВМ, входящие в состав комплекса технических средств системы ПВО, закупленные Ираком у Франции, содержали специальные управляемые закладки, блокировавшие работу вычислительной системы.

Среди системных администраторов и специалистов по информационной безопасности бытует мнение, что программные закладки опасны только для тех систем, в которых либо программное обеспечение содержит грубые ошибки, либо администраторы не способны поддерживать адекватную политику безопасности. При этом считается, что если используются только лицензионные программные продукты и сертифицированные средства защиты, а системные администраторы и специалисты по информационной безопасности обладают высокой квалификацией, то программные закладки не представляют угрозы. Увы, это не так. И дело даже не в том, что «дыры» в любом программном обеспечении обнаруживаются и латаются непрерывно…

Классификация программных закладок

Закладки иногда делят на программные и аппаратные, но фактически все закладки – программные, так как под аппаратными закладками подразумеваются так называемые прошивки.

Программные закладки различают в зависимости от метода их внедрения в систему:

– программно-аппаратные. Это закладки, интегрированные в программно-аппаратные средства ПК (BIOS, прошивки периферийного оборудования);

– загрузочные. Это закладки, интегрированные в программы начальной загрузки (программы-загрузчики), располагающиеся в загрузочных секторах;

– драйверные. Это закладки, интегрированные в драйверы;

– прикладные. Это закладки, интегрированные в прикладное программное обеспечение;

– исполняемые. Это закладки, интегрированные в исполняемые программные модули;

– закладки-имитаторы. Это закладки, имитирующие программы, в ходе работы которых требуется вводить конфиденциальную информацию;

– …

Деструктивные действия программных закладок

– перехват вывода информации на экран;

– перехват ввода с клавиатуры;

– перехват и обработка файловых операций;

– уменьшение скорости работы системы;

– неадекватная реакция на команды пользователя;

– вмешательство в процесс обмена информацией по сети путем непрерывной посылки хаотических сообщений;

– блокирование принимаемой или передаваемой по сети информации;

– перехват и искажение информации, передаваемой по сети;

– изменение функционирования программ для разрешения входа в систему и доступа к конфиденциальной пользовательской информации (пароли, криптографические ключи, коды доступа, конфиденциальные электронные документы и т.д.);

– копирование и пересылка конфиденциальной пользовательской информации, которая находится в оперативной или внешней памяти системы;

– уничтожение конфиденциальной пользовательской информации;

– навязывание каких-либо режимов работы (например, блокирование записи или удаления информации);

– инициирование программных и аппаратных сбоев;

– …

Как бороться с закладками

Способы борьбы с закладками зависят от метода их внедрения

– если обнаружена программно-аппаратная закладка, то необходимо перепрограммировать (перепрошить) устройство;

– если обнаружена загрузочная закладка, то необходимо перезаписать загрузочную запись;

– если обнаружена драйверная закладка, то необходимо обновить драйвер, заменив его на заведомо «чистый»;

– если обнаружена прикладная закладка, исполняемая или закладка-имитатор, то необходимо переустановить их, заменив на заведомо «чистые»;

– …

Профилактические меры против программных закладок

– использование брандмауэров и антивирусов с регулярно обновляемыми базами;

– соблюдение адекватной политики безопасности, – как на локальном ПК, так и в локальной сети;

– использование пароля в BIOS;

– использование пароля на запуск операционной системы;

– использование файловой системы NTFS;

– не использовать пароли, имеющие меньше шести символов;

– запретить анонимный и гостевой доступ;

– …

Как выявляются закладки

Как правило, программные закладки выявляются либо из-за неаккуратного использования злоумышленниками полученной с их помощью информации, либо из-за допущенных при их программировании ошибок, либо чисто случайно…

Как закладки влияют на обороноспособность, или Информационная безопасность России – под угрозой?

Вот что говорит по поводу информационной безопасности России (и программных закладок) депутат Госдумы Виктор Алкснис:

«…На сегодняшний день в РФ на рынке ПО общего назначения сложилась ситуация, когда более 90% программного обеспечения относится к так называемому проприетарному или несвободному программному обеспечению, основанному на закрытом исходном коде. При этом основу этого проприетарного ПО в России, а именно операционные системы и пакеты офисных программ, составляют программные продукты американской корпорации Microsoft. В результате сложилась чудовищная ситуация сверхмонополии Microsoft, когда компьютерная инфраструктура РФ во-многом основана на программном обеспечении этой американской корпорации. И это очень и очень опасно.

Некоторые журналисты, основываясь на моих инициативах в вопросах создания отечественной ОС, пытаются изобразить из меня некоего Microsoft-фоба. Ни в коем случае, я ничего не имею против самого программного обеспечения Microsoft, тем более что и сам его активно использую. Я признаю большой вклад этой корпорации в создание программного обеспечения, максимально дружелюбного к пользователю, практически «софта для домохозяек». Я признаю блестящий маркетинг этой корпорации. Но я борюсь против монополии этой корпорации на российском рынке ПО и убежден, что государство обязано предпринять все меры для ликвидации такой монополии, несущей серьезную угрозу информационной независимости России.

…Исходя из имеющейся информации, можно утверждать, что при каждом включении компьютера с установленной операционной системой Windows XP или Windows Vista, подключенного к сети Интернет, посылается запрос на сервер корпорации Microsoft, расположенный на территории США, извещающий о включении данного компьютера и о его готовности к обмену информацией с этим сервером. Учитывая, что на подавляющем большинстве ПК в России установлено ПО этой корпорации, можно предположить, что в связи с наличием таких возможностей американские спецслужбы имеют техническую возможность осуществлять несанкционированный доступ в любой компьютер на территории Российской Федерации, подключенный к сети Интернет. Причем не только на ПК частных лиц, но и на компьютеры, установленные в органах государственной власти и управления, на предприятиях и в организациях, включая оборонные, а также в воинских частях и учреждениях.

На мой взгляд, 24 августа 2007 г. (см. Осуществляет ли Microsoft несанкционированный доступ к ПК с MS Windows?) США произвели успешное испытание совершенно нового вида оружия, а именно – кибероружия. Была проверена возможность одновременного несанкционированного пользователями доступа в десятки миллионов персональных компьютеров. А значит, США проверили возможность несанкционированной установки в компьютеры файлов, позволяющих осуществлять дистанционное управление этими компьютерами и съем содержащейся в них информации.

…сегодня в плане готовности к объявленной или готовящейся «кибервойне» мы оказались в положении, намного худшем, чем Советский Союз накануне 22 июня 1941 года.

По разным данным, сегодня в РФ насчитывается около 25 млн. персональных компьютеров. На 99% этих компьютеров установлено ПО американской корпорации Майкрософт. Поэтому мы сегодня не в состоянии защититься от кибер-атак со стороны США. После 24 августа 2007 г. стало ясно, что сегодня США имеют техническую возможность несанкционированного доступа в любой компьютер, на котором установлена операционная система Windows и который подключен к Интернету. Тем самым они продемонстрировали: возможность дистанционного съема любой информации, имеющейся в таких компьютерах; возможность удаленного управления таким компьютером; возможность вывода из строя такого компьютера, по крайней мере, уничтожение, как операционной системы, так и информации, имеющейся в таком компьютере.

А если еще предположить возможность наличия аппаратных закладок в компьютерных комплектующих, то возможен дистанционный вывод из строя и собственно компьютера.

Элементарно просто проводить такие кибероперации избирательно в отношении отдельных стран или регионов земного шара и даже отдельных пользователей. Например, по русской раскладке клавиатуры, или по IP-адресам. Возможно выявление компьютеров, включая домашние, владельцы которых представляют интерес как для корпорации Microsoft, так и для спецслужб США.

Например, домашний компьютер генерального конструктора крупного российского оборонного КБ, занимающегося разработкой стратегического оружия, может содержать такую информацию, которая позволит США быть в курсе всех российских новейших разработок такого оружия. Или доступ в компьютеры российских разработчиков программного обеспечения. Да даже конфиденциальная официальная информация о планах по закупке программного обеспечения для российских школ может принести большую коммерческую выгоду владельцам такой информации.

А разве не представляет большой интерес для определенных структур личная информация в домашнем компьютере министра российского правительства, крупного военачальника или руководителя спецслужб? А разве возможность единовременного вывода из строя всей российской компьютерной инфраструктуры, во многом основанной на программном обеспечении Microsoft, не представляет угрозу не только информационной, но и национальной безопасности нашей страны? А ведь в свое время Бисмарк сказал: «Меня не интересуют намерения моих врагов, меня интересуют их возможности».

…Итак, я подробно осветил извечный русский вопрос: «Кто виноват?», и теперь необходимо ответить на второй извечный русский вопрос: «Что делать?». Кажется, ответ очевиден – нужна отечественная ОС и пакет прикладных программ, позволяющие отказаться от использования ПО Microsoft, в первую очередь ОС Windows, в органах государственной власти и управления. Сюда же я отношу государственные учреждения и организации, воинские части и оборонные предприятия, а также стратегические системы обеспечения жизнедеятельности страны (системы электро-, газо-, тепло- и водоснабжения, транспорт, связь и т.п.). При этом уточняю, что речь не идет о коммерческих структурах и частном бизнесе, а также о домашних пользователях. Если можешь заплатить за программное обеспечение Microsoft, и при этом твой компьютер не содержит информацию, разглашение которой может нанести ущерб информационной безопасности страны, если ты хочешь продолжать использовать это программное обеспечение, то имеешь на это полное право. Но если ты работаешь в государственной структуре или учреждении, финансируемом из бюджета, то будь добр использовать отечественный программный продукт. И только если в отечественном программном продукте нет тех программ, которые жизненно необходимы для функционирования твоего учреждения или предприятия, то в данном конкретном случае можно использовать и иностранное ПО.

Можно ли в кратчайший срок создать весь упомянутый выше отечественный пакет программного обеспечения, причем создать с нуля? К сожалению, ответ один – невозможно. По оценкам специалистов, создание отечественной операционной системы с нуля потребует около 10-15 лет и финансирования в размере около 15 млрд. долл. Напомню, что создание ОС Windows Vista потребовало от Microsoft 6 лет напряженной работы и финансирования в размере 6 млрд. долл. И это при том, что у нее уже к этому времени имелись серьезные наработки в плане создания ОС. Поэтому выход только один – обратиться к свободному программному обеспечению, и в первую очередь, к Linux. Как известно, свободное ПО – программное обеспечение, в отношении которого пользователь обладает «четырьмя свободами»: запускать, изучать, распространять и улучшать программу.

За последние 15 лет компьютерным сообществом было создано огромное количество программного обеспечения, распространяемого на основе свободной лицензии. Именно поэтому, чтобы не начинать всё с нуля и изобретать велосипед, предлагается начать создание отечественной операционной системы именно на основе «Линукса». Создать такие программные средства в РФ возможно в кратчайший срок, если использовать уже существующие в открытом доступе выверенные программные наработки мирового сообщества, основанные на открытом исходном тексте, и распространяемые на основании свободной лицензии. Это также минимизирует финансовые затраты.

Частично эта задача уже решена, по крайней мере, в силовых структурах РФ. Как известно, за последние годы в России были разработаны и внедрены три ведомственные операционные системы на основе «Линукс». Первая – Мобильная Система Вооруженных Сил (МСВС), основанная на базе RedHat Linux. Она сертифицирована Министерством обороны и Федеральной службой по техническому и экспортному контролю. Данная операционная система не распространяется вне Минобороны и предприятий ВПК.

Вторая. Операционная система «Атликс», разработана для Федеральной службы безопасности, является клоном RedHat Linux. Свободно не распространяется.

Третья. Операционная система Yanux на основе RedHat Linux. Свободно не распространяется.

Вообще-то это является безобразием, когда каждое ведомство делает для себя отдельную операционную систему. Неужели некуда девать государственные деньги?

Кроме того, имеется пять операционных систем, разработанных в России на основе ядра Linux и распространяемых на рынке, а именно: ALT Linux, АSP Linux, Linux-Ink, Linux-online и MOPSLinux.

Убежден, что российское программное обеспечение общего назначения также должно иметь статус свободного ПО с доступным пользователю исходным текстом и распространяться на основании свободной лицензии, то есть позволяющей каждому желающему использовать исходный текст ПО для своих нужд, в том числе изменять его и распространять.

Разрабатываемое ПО должно состоять из двух частей – собственно ОС на основе ядра «Линукса» и пакета прикладных программ, обеспечивающих, в первую очередь, документооборот и делопроизводство в госучреждениях, а также другие основные задачи. Для этого необходима адаптация ряда программных продуктов, например, «1C» или FineReader под Linux.

Необходимо срочное внесение изменений в законодательство РФ в целях решения вопроса о введении в гражданский оборот законным путем такого свободного программного обеспечения. К сожалению, в действующем законодательстве никак не отражен правовой статус свободного ПО или понятие «свободная лицензия». И в целом, необходимо отметить, что в российском законодательстве существует большой пробел в правовом регулировании в сфере ИТ. Например, в российском законодательстве отсутствуют даже юридические толкования современной компьютерной терминологии.

Эта задача по своей сложности, трудозатратам и объемам финансирования сравнима с советским «атомным» или «ракетным» проектами.

Без современной отечественной ОС и отечественного компьютерного оборудования мы никогда не сможем вернуть нашей стране статус великой державы и решить вопросы информационной безопасности страны, технологического прорыва в нашей экономике и образовании. Именно поэтому вопрос создания такой операционной системы и российского компьютерного оборудования должен быть приоритетным».

***

Конечно, для ЦРУ и Пентагона не использовать популярность MS Windows в России – по меньшей мере, глупо.

Конечно, ни Microsoft в частности, ни США в целом, никогда не признаются, что они используют программно-аппаратные закладки…

Microsoft использует несанкционированный доступ к ПК с MS Windows, очевидно, для борьбы с пиратами и скрытого сбора статистики (см. Осуществляет ли Microsoft несанкционированный доступ к ПК с MS Windows?).

Вывод Алкснис делает, как всегда, один: Карфаген, то есть Microsoft должен быть разрушен, все – на Linux!..

Разумеется, Алкснис во многом прав: нужно создавать отечественное программное (в первую очередь, операционную систему) и аппаратное обеспечение. Но сколько времени и средств нужно потратить на его создание, и будет ли оно конкурентоспособным после создания?

Следует честно признать, что полнофункциональной отечественной операционной системы не было и пока что нет (да и в ближайшем будущем не предвидится!), а то, что выдают за таковую – это клоны Linux. А Linux – это тоже забугорное создание, и теоретически тоже может содержать так называемые закладки…

Примечания

1. «БУРЯ В ПУСТЫНЕ» (Desert Storm; другие названия – Война в Персидском заливе, Война в заливе) – военная операция США и их союзников против Ирака, оккупировавшего Кувейт в августе 1990 г. Военные действия против Ирака были санкционированы ООН. Советский Союз, традиционно поддерживавший Ирак, на этот раз встал на сторону «освободителей» Кувейта. Операция началась в ночь с 16 на 17 января 1991 г. Военно-воздушные силы союзников успешно бомбардировали военные объекты Ирака, который в свою очередь пытался инициировать всеарабскую войну путем нанесения провокационных ракетных ударов по Израилю, официально не участвовавшему в конфликте. Саддам Хусейн пытался начать своеобразную «экологическую войну», спуская нефть прямо в Персидский залив и поджигая нефтяные вышки. Наступление сухопутных войск союзников началось 24 февраля 1991 г, за 4 дня территория Кувейта была освобождена. 28 февраля военные действия закончились, поскольку Ирак согласился с резолюцией ООН об освобождении Кувейта.

За 43 дня боевых действий Ирак потерял 4 тыс. танков (95% от общего числа), 2140 орудий (69%), 1865 бронетранспортеров (65%), 7 вертолетов (4%), 240 самолетов (30%). Потери коалиции составили 4 танка, 1 орудие, 9 бронетранспортеров, 17 вертолетов, 44 самолета. 700-тысячная союзная группировка войск потеряла убитыми 148 человек. Потери полумиллионной армии Ирака оцениваются в 9 тыс. человек убитыми, 17 тыс. ранеными, 63 тыс. пленными. Около 150 тыс. солдат иракской армии дезертировали во время боев.

2. Для работы с информацией, составляющей государственную тайну, программные продукты должны иметь сертификат Федеральной службы по техническому и экспортному контролю (ФСТЭК) об отсутствии недекларированных (недокументированных) возможностей и наличии необходимой защиты от несанкционированного доступа.

Например, из числа антивирусных средств, используемых в России, сертификат ФСТЭК имеют «Антивирус Касперского», Dr.Web, Eset Nod32 и VBA32 (детище белорусского разработчика «Вирусблокада»).

Требования к антивирусу при сертификации определены в руководящем документе «Защита от несанкционированного доступа», утвержденном председателем Гостехкомиссии при президенте РФ от 4 июня 1999 г. № 114. Минимальным уровнем контроля, определенным этим документом, является 4-й уровень. Поэтому программные средства защиты информации ниже 4-го уровня контроля не могут быть использованы для защиты конфиденциальной информации.

Валерий Сидоров

***

• Осуществляет ли Microsoft несанкционированный доступ к ПК с MS Windows?

• Виктор Алкснис: Чудовищное отставание в сфере ИТ угрожает независимости России

|

• Аксессуары для сотовых телефонов |

| • Издательство «Питер» – лучшие книги по лучшим ценам |

|

• Маруся. Книга, взрывающая мозг • Сергей Тармашев. Древний: Война (книга с автографом автора для первых 500 покупателей) • Сергей Тармашев. Древний. Катастрофа • Книга, ради которой объединились писатели, объединить которых невозможно • Дмитрий Глуховский. Метро 2034 • Дмитрий Глуховский. Метро 2033 |