| English version | Распечатать |

***

Начиная с 2009 г., при лечении ПК (а заниматься этим приходится практически ежедневно!) автор статьи практически на каждом заражённом ПК обнаруживает папку E_4 (E_N4):

Что это за папка?

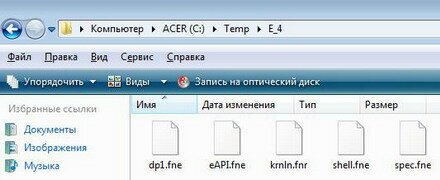

Типовое содержимое папки E_4 (E_N4):

– dp1.fne (114 688 байт);

– eAPI.fne (323 584 байт);

– krnln.fnr (1 097 728 байт);

– shell.fne (40 960 байт);

– spec.fne (69 632 байт).

Расширенный вариант:

– com.run (270 336 байт);

– dp1.fne (114 688 байт);

– eAPI.fne (323 584 байт);

– internet.fne (184 320 байт);

– krnln.fnr (1 097 728 байт);

– RegEx.fnr (217 088 байт);

– shell.fne (40 960 байт);

– spec.fne (69 632 байт).

Реже встречаются другие варианты содержимого папки E_4 (E_N4), например:

– com.run (270 336 байт);

– dp1.fne (114 688 байт);

– eAPI.fne (323 584 байт);

– internet.fne (184 320 байт);

– krnln.fnr (1 097 728 байт);

– RegEx.fnr (217 088 байт).

Исследование показало, что файлы com.run, dp1.fne, eAPI.fne, internet.fne, krnln.fnr, RegEx.fnr, shell.fne, spec.fne являются файлами трояна-дроппера, предназначенного для 32-битной платформы ОС Windows с процессором x86 (тип файла – Portable Executable, PE).

Родина дроппера – Китай.

***

Деструктивные действия вируса

При заражении системы вирус создает в каталоге %Temp%\ каталог E_4 (E_N4) с файлами dp1.fne, eAPI.fne, krnln.fnr, shell.fne, spec.fne.

После распаковки дроппер создает в папках \WINDOWS\ и \WINDOWS\system32\ исполняемые файлы вируса (например, newkill и runauto..).

***

Как удалить дроппер E_4

Запустите Диспетчер задач (любым способом – например, с помощью Ctrl+Alt+Del, или с помощью Пуск –> Выполнить… –> taskmgr –> OK);

– в окне Диспетчера Задач откройте вкладку Процессы;

– выгрузите из памяти подозрительные процессы;

– закройте Диспетчер задач;

– удалите каталоги %Temp%\E_4\ (%Temp%\E_N4\);

– удалите файлы вируса из каталогов \Windows\ и \Windows\system32\;

– нажмите Пуск –> Выполнить… –> в поле Открыть введите regedit –> OK;

– раскройте ветвь

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon], проверьте значение строкового (REG_SZ) параметра Shell (должно быть Explorer.exe);

– проверьте значение строкового (REG_SZ) параметра Userinit, – должно быть C:\Windows\system32\userinit.exe, (если система установлена на диске C:\, если на другом диске, то <буква_диска>:\Windows\system32\userinit.exe,);

– закройте Редактор реестра;

– нажмите Пуск –> Выполнить… –> в поле Открыть введите regsvr32 /i shell32.dll –> OK;

– появится окно RegSvr32 с сообщением «DllRegisterServer and DllInstall в shell32.dll завершено успешно», нажмите OK;

– для предотвращения повторного заражения отключите восстановление системы (или вручную очистите папку System Volume Information);

– очистите кэш интернет-файлов;

– перезагрузите ПК;

– включите восстановление системы;

– просканируйте систему антивирусом со свежими базами.

Примечания

1. Троян-дроппер (Trojan-Dropper) – это вредоносная программа, предназначенная для скрытной установки на компьютер-жертву вредоносных программ, содержащихся в её теле (или загружаемых из Интернета).

Троян-дроппер сохраняет на жёсткий диск заражаемого ПК (как правило, в каталоги \Windows\, \Windows\system32\, %Temp%\) другие вредоносные файлы и запускает их на выполнение.

Трояны-дропперы, как правило, применяются злоумышленниками для защиты от обнаружения антивирусами (не все антивирусы могут детектировать вирусы, упакованные в теле дроппера).

2. Будьте осторожны при манипуляциях с Реестром! Некорректное использование Редактора реестра может привести к возникновению серьёзных неполадок, вплоть до переустановки операционной системы!

3. Помните, что предупредить легче, чем лечить! Пользуйтесь брандмауэрами и надежными антивирусными программами с регулярно (не менее одного раза в неделю!) обновляемыми базами.

4. Почаще делайте резервное копирование важной информации.

5. Если вы не можете запустить Диспетчер задач, см. Что делать, если появляется сообщение «Диспетчер задач отключен администратором»?

6. Если пункт меню Свойства папки недоступен, см. Что делать, если недоступен пункт меню «Свойства папки»?

7. Если вы не можете запустить Редактор реестра Windows, см. Что делать, если появляется сообщение «Редактирование реестра запрещено администратором системы»?

8. См. Как устранить последствия вирусной атаки?

Валерий Сидоров

***

• Дело о…

• Apple = iСтив + iPod + iPhone + iPad + iTunes + iMac + …

• Apps for iPad, iPhone, iPod touch…