|

|

·Find us on Facebook ·ВКонтакте

·SAPE.RU – покупка и продажа ссылок |

|

|

|

|

| Твиты пользователя @oldnetler |

|

|

| English version | Распечатать |

***

В Топ-10 поисковых систем Google и Яндекс – по наиболее востребованным ключевым словам – сейчас активно продвигаются вирусописатели и спамеры.

Вот свежий пример sms-вымогательства с использованием коротких номеров (sms-мошенничество).

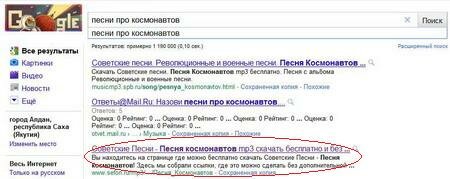

…Намедни понадобилось отыскать в Сети старые советские песни про космонавтов.

Google в Топ-3 выдал ссылку на www.sefon.ru:

При попытке скачать файл происходит редирект на ресурс establisherbia.co.cc.

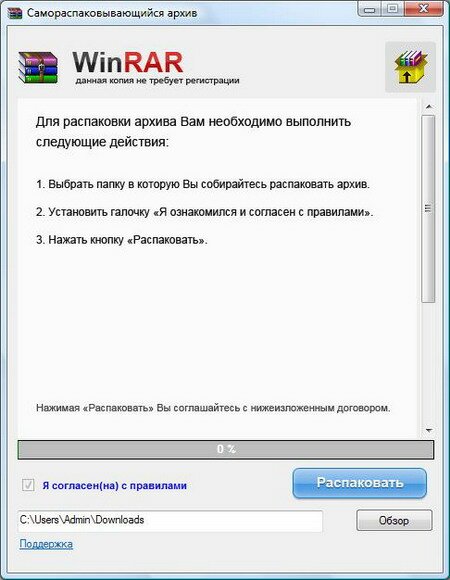

После скачивания файла RRSRR_R_RRSRRRRRSRS_SRRSRSS_RRSRRRSRR.exe (3,26МБ), при попытке открыть его, появилось знакомое до боли окно лже-архива:

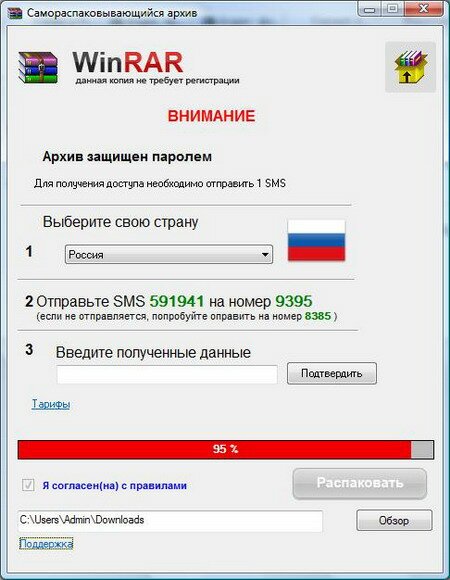

После 95% «распаковки» появилось окно с предложением отправить sms с текстом 591941 на номер 9395 (или на номер 8385):

Естественно, sms не отправляем, закрываем окно и удаляем лже-архив.

Вроде бы, дело закрыто, но вредонос успел нагадить в системе…

***

Что представляет собой вирус sms-вымогателя

Файл вируса является не архивом, а исполняемым (Portable Executable) файлом. Может иметь произвольное имя, например, основной лже-архив, лежащий по адресу establisherbia.co.cc, имеет имя last_archive.exe (3,26МБ). Предназначен для 32-битной платформы ОС Windows с процессором x86. Осуществляет импорт системных библиотек: WININET.dll, IPHLPAPI.DLL, KERNEL32.dll, USER32.dll, GDI32.dll, MSIMG32.dll, COMDLG32.dll, WINSPOOL.DRV, ADVAPI32.dll, SHELL32.dll, COMCTL32.dll, SHLWAPI.dll, oledlg.dll, ole32.dll, OLEAUT32.dll, gdiplus.dll, WS2_32.dll, MSWSOCK.dll, OLEACC.dll.

Исследование показало, что вредонос является типичным трояном, представляет собой ложный архив (использует brand-name и торговую марку WinRAR) с функцией sms-вымогателя.

На момент написания статьи ни один антивирус не идентифицировал зловреда.

***

Деструктивные действия sms-вымогателя

При попытке запустить исполняемый файл вируса (распаковать лже-архив):

– sms-вымогатель провоцирует пользователя отправить sms на указанные премиум-номера;

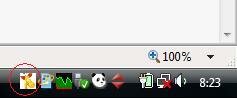

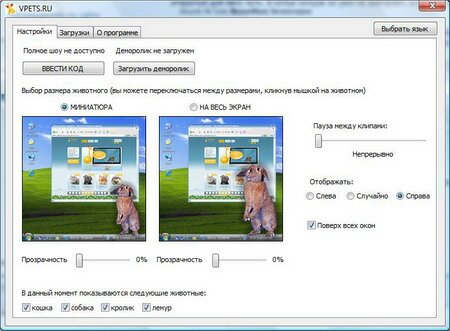

– на ПК пользователя (в каталог \Program Files\VPets\) в фоновом режиме (без ведома пользователя!) устанавливается программа VPets, при этом в области уведомлений Панели задач появляется значок программы

– для обеспечения автоматического запуска в разделе Реестра

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run] вирус создает строковый (REG_SZ) параметр VPetsPlayer, значением которого является путь к исполняемому файлу вируса – C:\Program Files\VPets\VPets.exe;

– после перезагрузки ПК эта программа выводит на Рабочий стол анимированные рисунки

– вирус меняет (угоняет!) стартовую (домашнюю) страницу веб-браузеров на webalta.ru;

– также webalta.ru устанавливается поисковиком по умолчанию.

***

Как уничтожить вирус и устранить деструктивные последствия

Отключитесь от Интернета и от локальной сети;

– с помощью Диспетчера задач (или альтернативного менеджера процессов, например, Process Explorer) выгрузите VPets.exe;

– закройте веб-браузер;

– удалите исполняемый файл вируса (лже-архив);

– удалите каталог \Program Files\VPets\;

– нажмите кнопку Пуск;

– в текстовое поле Начать поиск (Windows Vista; в Windows 7 – Найти программы и файлы) введите regedit;

– в появившемся перечне нажмите правой кнопкой мыши regedit.exe;

– из контекстного меню выберите Запуск от имени администратора;

– введите пароль, если появится соответствующий запрос;

– в открывшемся окне Редактор реестра откройте раздел

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run];

– удалите строковый (REG_SZ) параметр VPetsPlayer, значением которого является путь к исполняемому файлу вируса – C:\Program Files\VPets\VPets.exe;

– для предотвращения повторного самозаражения системы отключите восстановление системы (или вручную очистите папку System Volume Information);

– при необходимости, с помощью соответствующего reg-файла (Windows XP, Windows Vista, Windows 7) восстановите загрузку в Безопасном режиме;

– при необходимости восстановите запуск Диспетчера задач, Редактора реестра, Интерпретатора команд, утилиты msconfig;

– нажмите Пуск –> Выполнить… –> в поле Открыть введите regsvr32 /i shell32.dll –> OK;

– появится окно RegSvr32 с сообщением «DllRegisterServer and DllInstall в shell32.dll завершено успешно», нажмите OK;

– в автономном режиме (не подключаясь к Интернету!) запустите веб-браузер;

– очистите кэш интернет-файлов;

– измените стартовую страницу веб-браузера на первоначальную;

– при необходимости восстановите оригинальный hosts-файл;

– перезагрузите ПК;

– включите восстановление системы;

– просканируйте систему антивирусом со свежими базами.

***

Как не попасть на удочку интернет-мошенников?

Используйте надежные антивирусные программы с актуальными базами;

– старайтесь не посещать сомнительные ресурсы и – тем более! – не кликайте по ссылкам с «интригующими» названиями;

– обновляйте программное обеспечение (в том числе, веб-браузеры) с сайта производителя (как правило, для этого в меню программы есть соответствующая опция). Игнорируйте предложения об обновлении ПО со стороны – от второстепенных и явно подозрительных сайтов;

– игнорируйте «грозные предупреждения», появляющиеся при посещении некоторых сайтов, – о том, что ваш компьютер заражен;

– не идите на поводу у мошенников, – не отправляйте sms по указанным премиум-номерам;

– …

***

…Вообще-то достославным веб-поисковикам и антивирусам надо помечать ресурсы, подобные establisherbia.co.cc, www.sefon.ru, наравне с другими ресурсами, содержащими вредоносное программное обеспечение.

Кстати, вычислить (и – при желании! – покарать!) автора и распространителей этого sms-вымогателя для достославного Управления «К» МВД РФ не составит труда: достаточно выяснить, на кого зарегистрированы премиум-номера 9395, 8385 и веб-ресурсы establisherbia.co.cc, www.sefon.ru…

Валерий Сидоров

***

• Apple = iСтив + iPod + iPhone + iPad + iTunes + iMac + …

• Apps for iPad, iPhone, iPod touch…

• Как устранить последствия вирусной атаки?

• Знакомьтесь: CMedia и FieryAds – очередные порно-sms-вымогатели

• Как избавиться от порно-информера?

• Очередной порно-информер – блокировщик Windows

• Как разблокировать Windows после блокировки вирусом Trojan.Winlock?

• Очередной sms-вымогатель и блокировщик Windows

• Лже-флешплеер, или Не ходите, парни, в порно…

• Очередной лохотрон, или Чьи скачки «В СКАЧКЕ»?..

• Очередной лохотрон: лже-Firefox

• Очередной порно-sms-вымогатель, или Почём халявная «клубничка»?

• Борьба с блокировщиками Windows и sms-вымогателями: универсальная методика

• Ищешь СНиП, откроешь «дикую оргию», или Очередной sms-вымогатель

• Уголовный кодекс РФ на страже пользователя ПК